开源

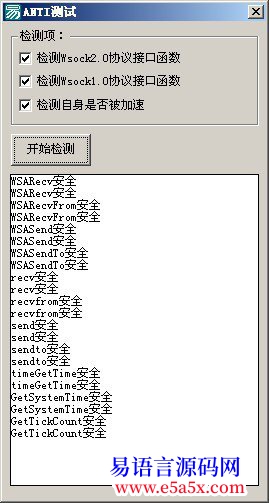

功能说明:该程序是一个用于检测Windows系统中关键网络通信API函数是否被非法挂钩(HOOK)的安全检测工具。其核心功能是通过读取ws2_32.dll动态链接库中8个核心Socket通信函数的内存入口点机器码(包括WSARecv、WSARecvFrom、WSASend、WSASendTo、recv、recvfrom、send、sendto),并比对函数起始字节是否为跳转指令(JMP,对应十六进制0xE9,即十进制233),从而判断这些函数是否被第三方程序(如外挂、木马、游戏保护层或调试器)篡改或重定向。程序采用典型的“函数头校验”技术:读取函数地址处前1–5字节,若首字节或次字节为0xE9,则判定存在jmp相对跳转,极大概率表明该函数已被HOOK;否则标记为“安全”。所有检测结果实时输出至界面编辑框,以换行分隔,具备清晰的可读性与诊断性。程序还封装了跨进程/本进程通用的内存读取子程序“内存读写_读字节集内存”,支持通过OpenProcess和ReadProcessMemory实现对目标函数代码段的合法读取(仅读,不写),符合安全检测的最小权限原则。整体逻辑围绕网络底层I/O函数的完整性验证展开,无注入、无拦截、无修改行为,纯属被动式静态内存特征扫描,典型应用于反作弊系统自检、安全软件行为分析、或游戏客户端防外挂预检场景。标题中“反HOOK检测”准确概括其本质——不是实现HOOK,而是识别HOOK;“网络通信函数完整性检测”则体现其技术维度与作用对象,完全契合代码中所有子程序(Wsock20判断、Wsock10判断)均围绕Winsock API函数校验展开的核心设计意图。

======窗口程序集1

| |

| |------ Wsock20判断

| |

| |------ 内存读写_读字节集内存

| |

| |------ Wsock10判断

| |

| |------ 检测自身加速

| |

| |------ _按钮1_被单击

| |

| |------ 检测WPE函数

| |

| |

======调用的Dll

| |

| |---[dll]------ 取函数入口

| |

| |---[dll]------ 取模块句柄

| |

| |---[dll]------ 取自进程ID

| |

| |---[dll]------ OpenProcess

| |

| |---[dll]------ 读内存字节集

| |

| |---[dll]------ 关闭对象

注:本站源码主要来源于网络收集。如有侵犯您的利益,请联系我们,我们将及时删除!

部分源码可能含有危险代码,(如关机、格式化磁盘等),请看清代码在运行。

由此产生的一切后果本站均不负责。源码仅用于学习使用,如需运用到商业场景请咨询原作者。

使用本站源码开发的产品均与本站无任何关系,请大家遵守国家相关法律。