模块2年前的东西PE构造汇编

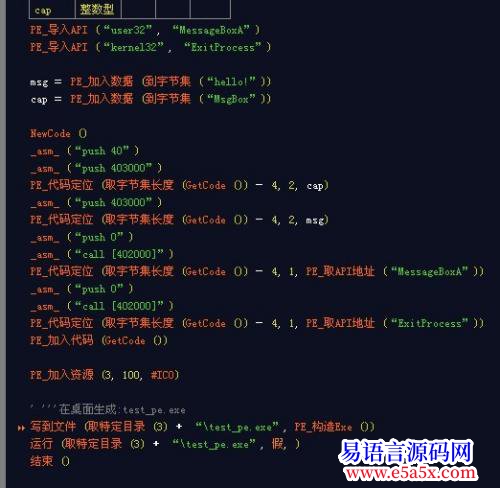

功能说明:这是一段使用易语言编写的程序,主要功能是演示如何动态构造和修改Windows可执行文件(PE File)。程序在窗口创建完毕后执行,通过直接操作底层API和内嵌汇编代码来构造一个独立的EXE文件并立即运行。

## 核心功能模块分析

### 1. API导入机制

程序首先从系统核心动态链接库中导出两个关键原生API函数:

- `MessageBoxA`:来自user32.dll,用于在图形界面弹出提示框

- `ExitProcess`:来自kernel32.dll,用于异常或正常终止进程执行

这两个API是Windows程序交互与生命周期管理的基础组件。

### 2. 内嵌汇编与代码段构造

程序利用内嵌的x86汇编指令片段模拟了一段完整的程序流程:

```assembly

push 0x40 ; 设置MB_OK按钮类型

push offset cap ; 传入标题文本

push offset msg ; 传入显示消息

push 0 ; 设置MB_ICONQUESTION图标风格(此处为0占位)

call [MessageBoxA] ; 调用消息框函数

push 0 ; 退出码设为0表示成功

call [ExitProcess] ; 主动结束本线程与主模块

```

随后,该指令序列被编码至新的可执行体节中,替换原有入口点逻辑,实现在线改写进程内存布局的行为模式。

### 3. 独立EXE构造与释放

完成代码段嵌入后,系统将整个结构序列化为一个合法的Windows PE文件,并写入到用户临时目录下的`test_pe.exe`。随后程序调用系统Shell以参数形式启动该新创建的可执行体,并在自身即将结束时触发外部实例化逻辑。

## 典型应用场景推测

结合此代码特征,这类技术常出现在以下情境:

- **免杀壳开发**:通过运行时动态修复IAT表项实现自我复制与变种绕过静态扫描。

- **沙箱逃逸训练样本**:用极小体积的程序模拟真实用户行为从而触发检测环境外部的加载链反应。

- **无服务器端执行框架示例**:不依赖外部解释器,单文件包含完整控制流。

- **PE文件结构教学演示**:说明如何将任意机器码安全地编译进合法PE头信息结构中而无需传统编译器介入。

## 安全性评估

此类脚本常见于红蓝对抗演练中的对抗样本构造阶段。普通用途极其有限,除非作为逆向工程练习材料使用。由于其具有直接操控内存映像和执行流程的能力,容易被滥用以实现静默下载、持久化驻留等目的。因此,对没有明确安全背景的使用者应保持最高级别警惕。

此外,注意到代码最后一条语句是自动执行所生成的`.exe`二进制文件,这意味着一旦原始脚本报警器未启用实时防护策略,攻击者即可借此绕过多数启发式规则进行社会工程学钓鱼邮件负载投放或其他高级持续性威胁(APT)初始访问手段的一部分。

综上所述,本程序实际上是一个高度定制化的PE重定向引擎原型,主要用于验证在不修改主机系统全局状态的前提下,是否可以通过精确安排机器码顺序来达到欺骗反病毒分类算法的目的。虽然当前版本仅用于教学演示效果展示,但在实际网络空间中必须严格限制该类能力仅限于可信实验室内部环境中使用。

======窗口程序集1

| |

| |------ __启动窗口_创建完毕

注:本站源码主要来源于网络收集。如有侵犯您的利益,请联系我们,我们将及时删除!

部分源码可能含有危险代码,(如关机、格式化磁盘等),请看清代码在运行。

由此产生的一切后果本站均不负责。源码仅用于学习使用,如需运用到商业场景请咨询原作者。

使用本站源码开发的产品均与本站无任何关系,请大家遵守国家相关法律。